ソリューション

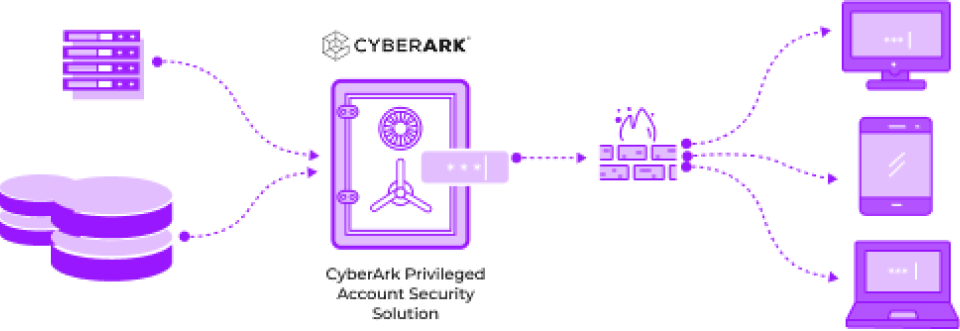

CyberArk の特権アカウントセキュリティソリューションは Fortanix Data Security Manager と連携し、暗号鍵のセキュリティと可用性を強化します。本書には、CyberArk Enterprise Password Vault(EPV®)ソリューションと共に Fortanix Data Security Manager をデプロイするために必要な情報が含まれています。

CyberArk Privileged Account Security Solution は、企業向けの統合プラットフォームで、組織内のすべての特権アカウントを管理・保護できます。本ソリューションは、パスワードや SSH キーを含む認証情報を保護し、これらのアカウントへのアクセスを制御するとともに、監査やフォレンジック分析に役立つ特権セッションの分離と記録を行います。Fortanix Data Security Manager は、HSM と鍵管理の機能を統合して提供し、暗号鍵や証明書を安全に生成・保管・使用できるようにします。

Fortanix Data Security Manager と CyberArk Enterprise Password Vault の統合ソリューションにより、CyberArk ソリューション内でセーフやファイルへアクセスするために使用される暗号鍵のセキュリティと可用性が強化され、企業の重要データの機密性・完全性・可用性が確保されます。Fortanix Data Security Manager は、FIPS 準拠の HSM において Runtime Encryption™ と Intel® SGX を活用し、暗号鍵に対して決定論的なセキュリティを提供します。共同ソリューションは、企業の認証情報やパスワードを保護するために使用される暗号鍵のセキュリティを最大化し、インサイダープリビレッジの悪用による脅威からの防御に役立ちます。

前提条件

新規デプロイの場合は、Fortanix Data Security Manager のインストールガイドで事前要件とデプロイ手順を確認してください。完了後、以下の手順で開始できます: https://support.fortanix.com/hc/en-us/articles/360015809372-Getting-Started-with-DSM

CyberArk 向け Fortanix Data Security Manager の設定

Fortanix Data Security Manager にサインアップ

Fortanix Data Security Manager のインストール環境には、ブラウザから次の URL でアクセスできます。

https://dsm.<your-domain.com>

このサイトでユーザー登録を行ってください。

アカウントを作成

Fortanix Data Security Manager に、認証情報を使ってログインします。ここで新しいアカウントを作成するか、他のアカウントに参加する招待を受け入れることができます。アカウントに入ると、そのアカウントに属するグループ、ユーザー、アプリケーション、セキュリティオブジェクトを表示・管理できます。

新規に作成したアカウントがある場合は、以下の手順で最初のグループとアプリケーションを Fortanix Data Security Manager に追加してください。

グループを追加

グループは、そのグループに属するユーザーやアプリケーションが作成・アクセスできるセキュリティオブジェクトの集合です。グループを作成したユーザーには、自動的にグループ管理者の役割が割り当てられます。管理者または監査人の役割で、さらにユーザーをグループに追加できます。また、アプリケーションをグループに追加して、そのグループ内のセキュリティオブジェクトをアプリケーションが作成・利用できるようにできます。

グループを追加する際は、次の項目を指定できます。

- グループのタイトル(必須)

- グループの簡単な説明(必須)

- アカウント内のユーザーをメンバーとして追加

- アカウント内のアプリケーションをグループに追加し、グループ内のセキュリティオブジェクトを使用可能にする

EPV に対応するアプリケーションを追加

アプリケーションは Fortanix Data Security Manager を使用して、暗号鍵、証明書、任意のシークレットなどのセキュリティオブジェクトを生成・保管・使用できます。アプリケーションの例としては、Web サーバー、PKI サーバー、キーボルトなどがあります。アプリケーションは REST API、または PKCS#11、JCE、CNG プロバイダを介して Fortanix Data Security Manager と連携できます。

EPV は PKCS#11 インターフェースを使用して Fortanix Data Security Manager と統合します。

アプリケーションを追加する際は、次の項目を指定できます。

- アプリケーション名(必須)

- アプリケーションの簡単な説明

- 認証方式として API キーを選択

- 前の手順で作成したグループを、このアプリケーション用に選択

Fortanix KMS Windows クライアントをダウンロードして設定

Windows 64-bit 用の Fortanix Data Security Manager クライアントは https://support.fortanix.com/hc/en-us/articles/360018312391-PKCS-11 からダウンロードできます。FortanixKmsClient.msi は Fortanix Data Security Manager の PKCS#11 ライブラリをインストールします。

PKCS#11 DLL が通信する Fortanix Data Security Manager の URL を設定する必要があります。これは次のコマンドを実行して行います。

C:\Program Files\Fortanix\KmsClient\FortanixKmsClientConfig.

exe machine –api-endpoint https://dsm.<your-domain.com>

PKCS#11 DLL は C:\Program Files\Fortanix\KmsClient\FortanixKmsPkcs11.dll にインストールされます。このファイルへのパスは、次の手順で CyberArk EPV ソフトウェアに設定する必要があります。

CyberArk EPV の設定

以下の手順は、Fortanix Data Security Manager を使用するために CyberArk EPV 側で必要な設定について説明します。

ネットワーク接続

ネットワークアクセスのため、Windows の hosts ファイル(%SystemRoot%\System32\drivers\etc\hosts)に以下の行を追加します。

[dsm. your-domain .com

次の行を C:\Program Files (x86)\PrivateArk\Server\dbparm.ini に追加します。

AllowNonStandardFWAddresses=[],Yes,443:inbound/tcp,443:outbound/tcp

PrivateArk Server を使用して Vault を再起動します。*

PKCS#11 DLL のパスを設定

次のファイル C:\Program Files (x86)\PrivateArk\Server\dbparm.ini を開きます。

[HSM] PKCS11ProviderPath=”C:\Program Files\Fortanix\KmsClient\FortanixKmsPkcs11.dll”

ファイルの末尾に、次の行を追加します。

dbparm.ini を保存して閉じます。

PKCS#11 の PIN を設定

Fortanix Data Security Manager 用の PIN を設定するには、次のコマンドを実行します。CAVaultManager は次の場所にあります。

C:\Program Files (x86)\PrivateArk\Server.

CAVaultManager SecureSecretFiles /SecretType HSM /Secret

「hsmpincode」は、セクション 4.4 で生成したアプリケーションの API キーに対応します。CyberArk では「hsmpincode」の長さが 50 文字に制限されているため、「/Secret」のパラメータとして API キーをそのまま使用するとエラーになります。これを回避するには、内容が次のファイル「C:\tmp\apikey.txt」を作成します。

api_key = “FEL/ME…j+bt7”

その後、「hsmpincode」として file://C:\tmp\apikey.txt を使用します。dbparm.ini を開き、HSMPinCode パラメータが PIN の暗号化値とともに追加されたことを確認します。

Fortanix Data Security Manager で新しい鍵を生成

以下の手順は、CyberArk Vault がすでにハードニングされていることを前提とします。

1. Vault を停止します。

2. Fortanix HSM で新しいオペレーターキーを生成します。

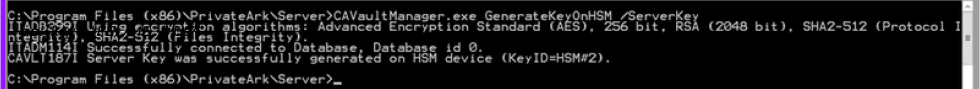

- CAVaultManger GenerateKeyOnHSM /ServerKey

- コマンドで返された HSM スロット番号を記録します(例では HSM#2)。

3. 新しい鍵が Fortanix Data Security Manager で生成されたことを確認します。そのために、ユーザー認証情報で Fortanix Data Security Manager の Web インターフェースにログインし、グループタブに移動します。セクション 4.3 で作成したグループをクリックして、グループ内のオブジェクトの詳細ビューを表示します。グループのセキュリティオブジェクトタブに移動し、CyberArk EPV によって作成された新しいセキュリティオブジェクトを見つけます。セキュリティオブジェクトをクリックすると、その詳細ビューが表示されます。右下に、指定時刻に CyberArk EPV アプリケーションによって鍵が作成されたことを示す監査ログがあるはずです。

Vault を再暗号化

4. マスターキーが CD にあることを確認し、ChangeServerKeys コマンドを使用して新しい鍵で Vault を再暗号化します。

ChangeServerKeys C:\DemoOperatorKeys\

C:\DemoOperatorKeys\VaultEmergency.pass HSM#2

正常に実行された場合、Vault は HSM で生成された新しい鍵で暗号化されます。DBPARM.INI の ServerKey を次のように変更します。

ServerKey=HSM#2

5. PrivateArk Server を使用して Vault サービスを起動します。