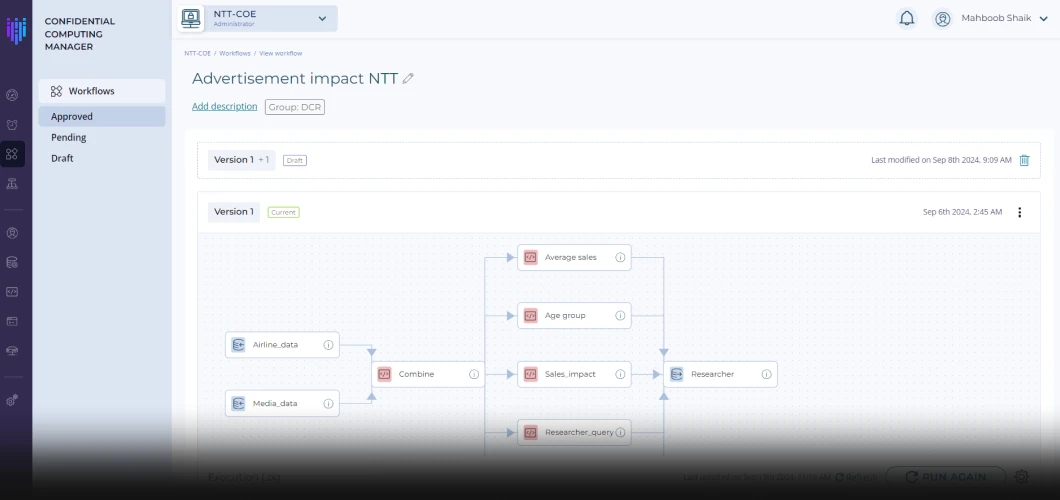

機密性の高いアプリケーションとワークフローを保護する

エコシステム全体でアクティブに使用されるデータを暗号化し、隔離されたランタイム環境でデータとアプリケーションを保護します。

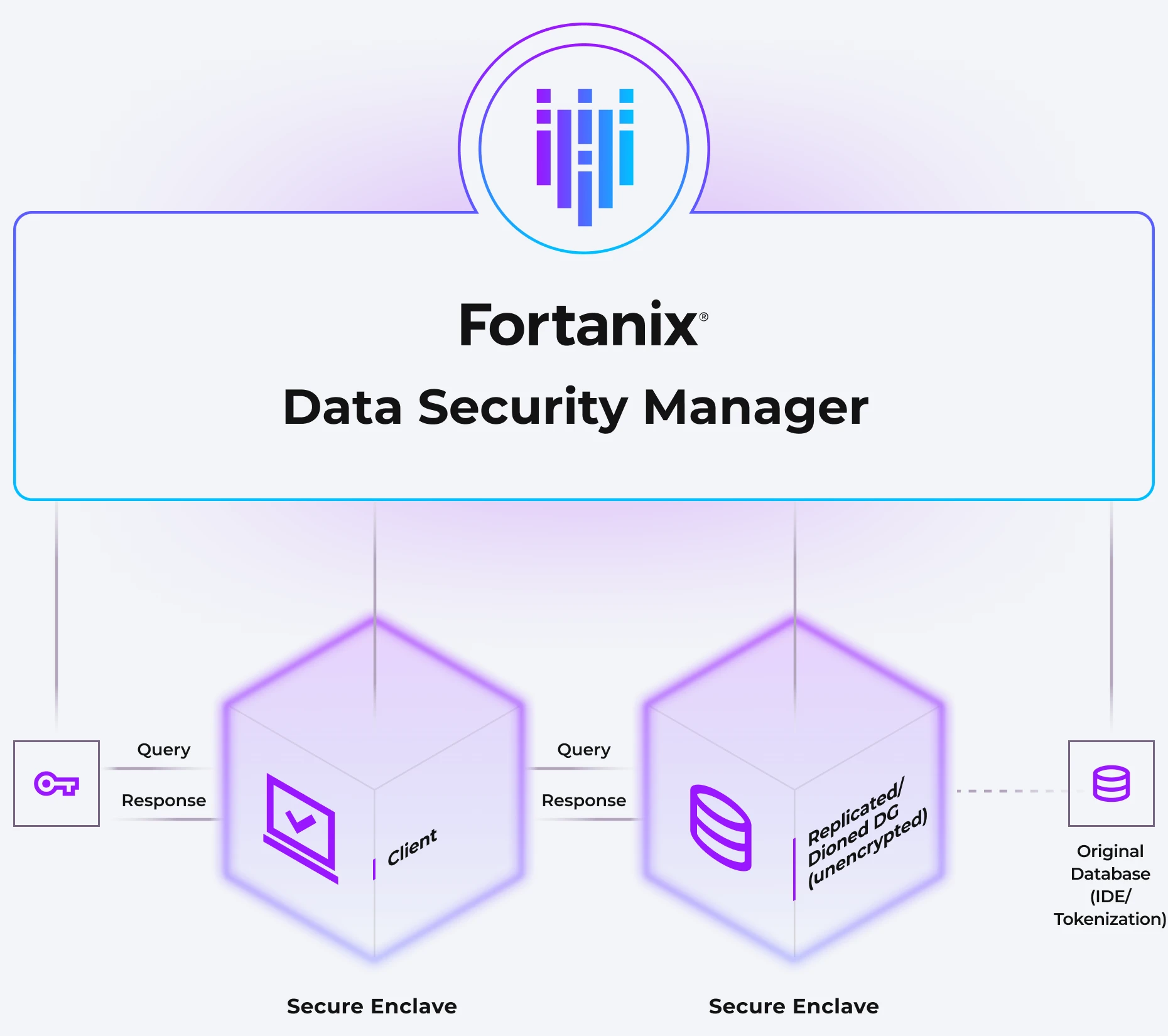

大規模で複雑なデータセットを安全に検索

機密コンピューティングのパワーを利用して、レガシー データセットとクラウド データセットを安全なエンクレーブに複製し、データベースが復号化されている間、使用中のデータを保護します。準同型暗号化とは対照的に、この方法ではセキュリティを犠牲にすることなく、より高速な結果が得られます。

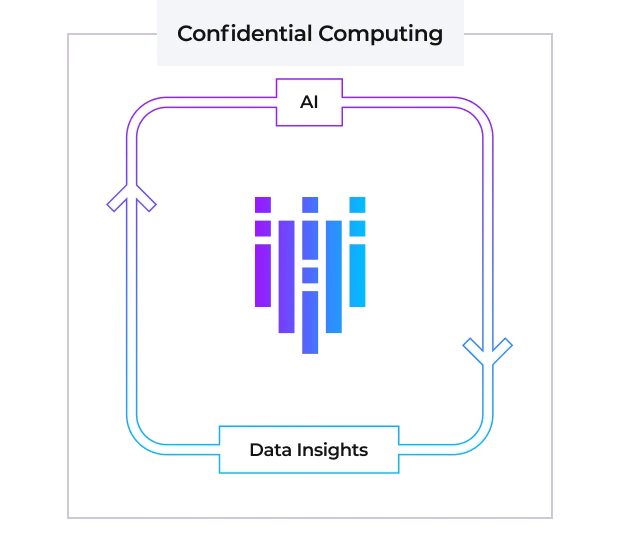

コンフィデンシャルAI を実現する

AI を安全に使用して成長と革新を行い、機密コンピューティングで機密データを安全に保ちます。 消費者向けの公的 LLM によってもたらされるリスクに組織がさらされることになります。組織に必要なプライバシー コンプライアンスを維持する、安全なオンデマンドの作業環境 (インフラストラクチャ、ソフトウェア、ワークフロー オーケストレーション) を作成します。

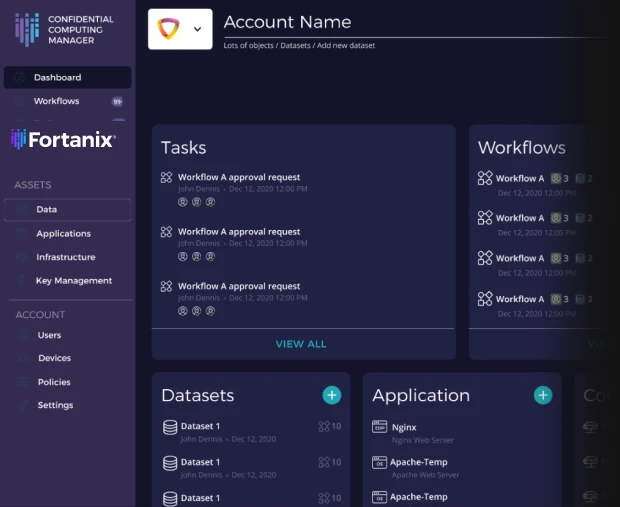

マネージド プラットフォームで時間を取り戻しましょう

Fortanix なし

シンプルさ

Fortanix でローコード エンクレーブのライフサイクル管理を完了します。

エンジニアは複数のインフラストラクチャ コンポーネントを統合し、エンクレーブで実行されるアプリケーションを手動で構成および検証する必要があります。

アプリケーションサポート

レガシー、エンクレーブネイティブ、および事前にパッケージ化されたアプリケーションを組み合わせて、安全なエンクレーブで実行できるようにします。

開発者は、オープンソース SDK を使用して安全なエンクレーブで実行したい各アプリケーションを書き直す必要があり、数か月かかり、中核的な取り組みから気が散ってしまいます。

安全

データ、コード、アプリケーションの整合性と機密性を確保するための ID 検証、データ アクセス制御、証明などのセキュリティ ポリシーをすべて適用することで、規制を遵守します。監査ログと構成証明レポートでコンプライアンスを簡単に検証します。

開発者は、機密コンピューティングに必要なすべての可動部分を手動で構成するなど、組織にとって多大なコストをかけて社内のセキュリティ ソリューションを構築および維持する必要があります。