はじめに

バイスメーカーは、偽造デバイスによる脅威の増大に直面しており、これらは深刻な財務的損失やブランドの評判被害をもたらす可能性があります。偽造デバイスは通常、本社と同じレベルのセキュリティが確保されていない遠隔地で製造されています。

これまで組織は、製造時にデバイスに暗号鍵を注入することでこの問題に対処してきました。しかし、今日のクラウド中心で地理的に分散した環境では、この注入プロセスの管理に新たなソリューションが求められています。

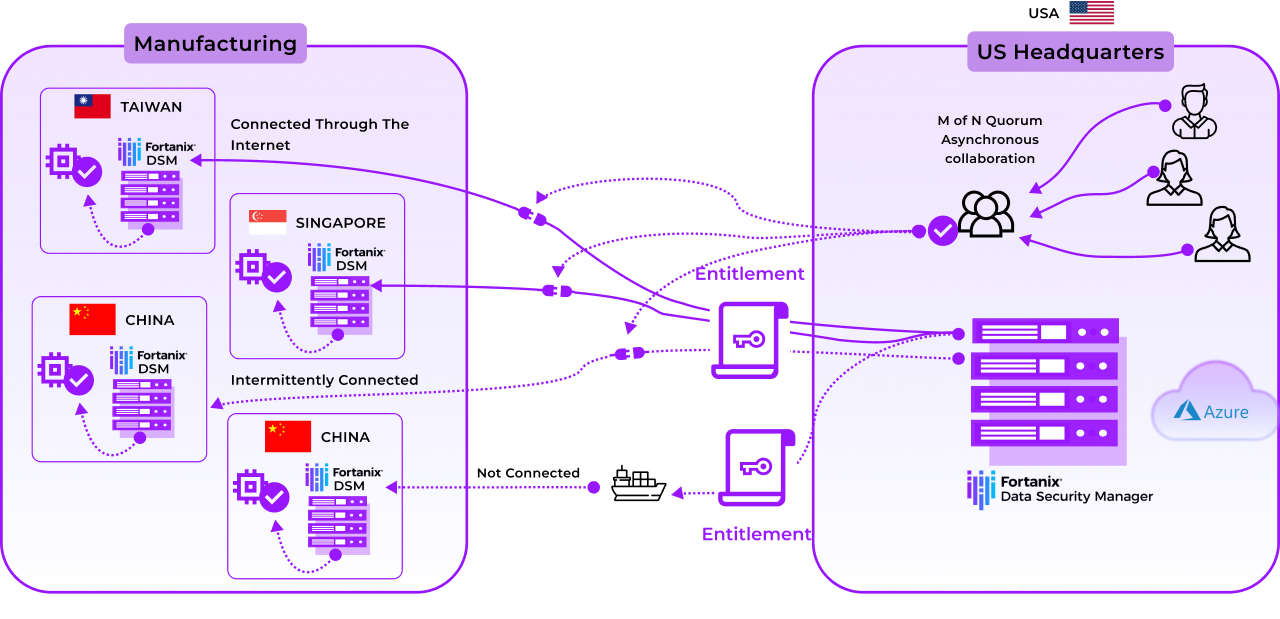

Fortanix Data Security Managerは、インターネットに接続されていない拠点を含む世界中の製造拠点における製造プロセスのエンドツーエンド管理を可能にする、スケーラブルなクラウドネイティブソリューションを提供します。

Fortanixデータセキュリティマネージャーを活用した安全な製造

Fortanix Data Security Managerは、安全な製造に最適なソリューションです。安全で信頼性が高く、高可用性を持ち、水平スケーラビリティに優れています。Fortanix Data Security ManagerのRuntime Encryption Plugin機能により、信頼できる実行環境でカスタムコードを実行できます。これにより、デバイスメーカーが複数の拠点にわたってキーの使用およびアクセス制御のポリシーを定義し、強制することが可能になります。

IoTデバイスメーカーは通常、本社にFortanix DSM KMSクラスターを展開し、各製造拠点にFortanix DSMクラスターを設置します。これらのクラスターは共通のルートCAによって発行された証明書を持ち、拠点のクラスターが本社のクラスターを信頼できるようになっています。両拠点のFortanix Data Security Managerクラスター間にネットワーク接続はありません。

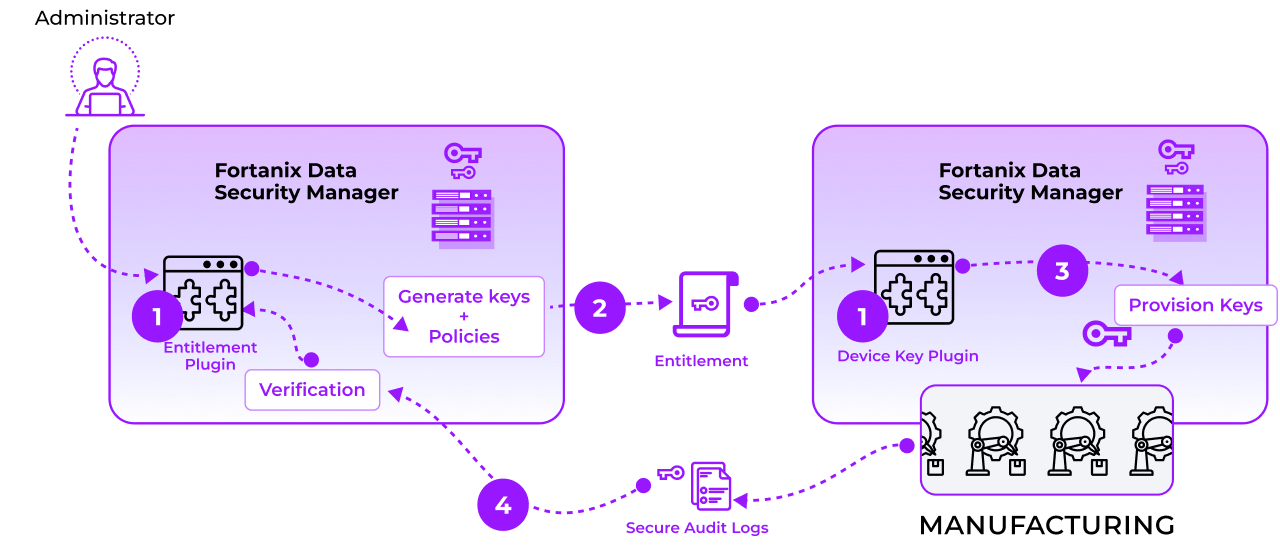

安全な製造プロセスにおける一連の流れは以下の通りです:

- デバイスメーカーは本社にFortanix Data Security Managerクラスター(「Fortanix Data Security Manager HQ」)を作成し、製造拠点に別のFortanix Data Security Managerクラスター(「Fortanix Data Security Manager Site」)を作成します。両端の処理はRuntime Encryptionプラグイン内で行われます。具体的には、本社側で「Entitlement Plugin」、製造拠点側で「Device Key Plugin」が動作します。

- Entitlement Pluginはキーのセットとそれらの使用に関するポリシーを生成し、この情報を含むパッケージを作成します。次に、Entitlement PluginはこのパッケージをDevice Key Pluginの公開鍵で暗号化し、最後に自身の秘密鍵で署名して最終的な権利情報(エンタイトルメント)を作成します。このエンタイトルメントはFortanix Data Security Managerの製造拠点に送信されます。

- Fortanix Data Security Manager SiteのDevice Key Pluginはエンタイトルメントを受け取ります。まず、エンタイトルメントが信頼できるプラグインによって署名されていることを検証します。これは、本社と製造拠点のFortanix Data Security Managerに証明書を発行するPKIインフラストラクチャによって保証されています。次に、秘密鍵を使ってエンタイトルメントを復号します。プラグインはその後、エンタイトルメントに指定されたポリシーに従ってキーのプロビジョニング処理を開始します。この処理中、プラグインは活動ログを記録します。この監査ログはEntitlement Pluginの公開鍵で暗号化され、Device Key Pluginの秘密鍵で署名されます。署名・暗号化された監査ログは本社のFortanix Data Security Managerに送信されます。

- Entitlement Pluginは署名・暗号化された監査ログを受け取ります。ログが信頼できるFortanix Data Security Managerクラスターによって署名されていることを検証し、ログを復号します。その後、復号されたログを分析し、製造拠点でキー使用のポリシーが適切に実施されていることを確認します。

既存の解決策の課題

製造業者は通常、デバイスの鍵を保護するためにハードウェアセキュリティモジュール(HSM)に依存しています。鍵は本社で生成され、ラッピングキーを使って安全にエクスポートされます。ラップされた鍵は製造現場の別のHSMに送られ、そこで鍵がアンラップされ、製造工程中にデバイスに注入されます。HSMに基づく従来の方法は、以下の要件を満たすのに苦労しています:

会社はオンプレミスとクラウドベースのインフラを組み合わせて使用する可能性があります。そのため、ハイブリッドおよびマルチクラウドのシナリオに対応できるソリューションが必要です。

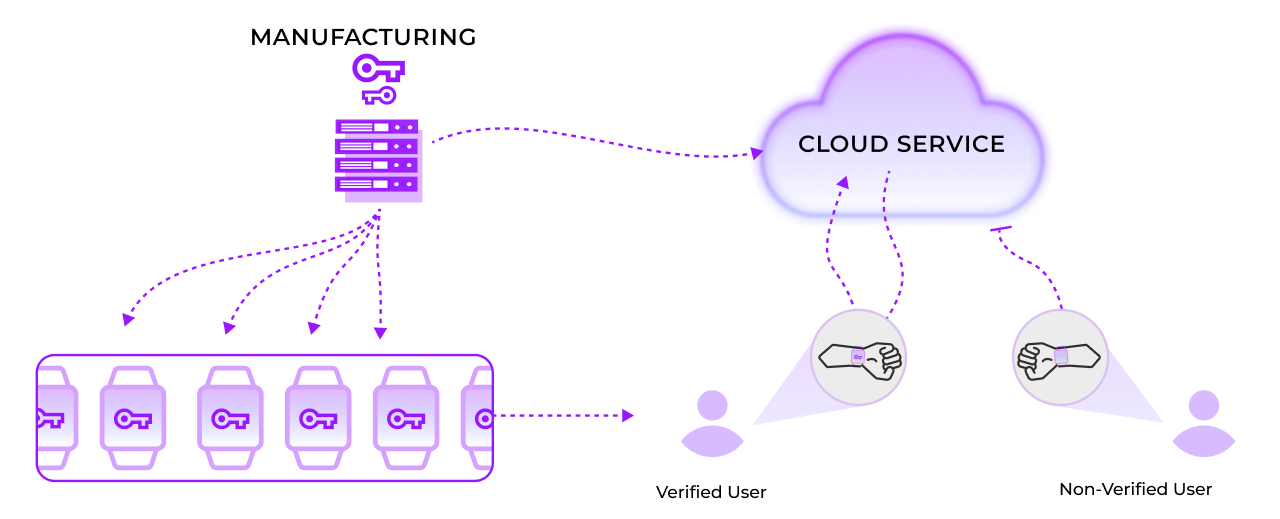

多くのIoTデバイスは現在、スマートメーターやスマートサーモスタットなど、数百万のユーザーに利用されています。そのため、ソリューションはビジネスの要件に応じて数百万から数十億のキーに対応でき、高速で暗号処理を行える必要があります。

製造現場がインターネットに接続されていない場合でも、企業はキー注入プロセス全体を完全に管理すべきです。企業は、生産速度や現場ごとのデバイス数を制御するポリシーを策定することができます。

Since any failure can cause disruption at the manufacturing site, the solution must be extremely reliable and resilient.どんな故障も製造現場での混乱を引き起こす可能性があるため、解決策は非常に信頼性が高く、耐障害性が求められます。

従来のHSMはクラウドでの利用が限られており、製造機器に適した組み込み機能も限られています。そのため、企業はHSMが提供するセキュアな実行環境で動作するカスタムコードを開発しなければなりませんでした。しかし、カスタムコードの開発は限られた複雑なSDKに依存しており、非常に困難なプロセスです。さらに、HSM自体も運用上の大きな課題を抱えており、特にリモート環境ではその問題が一層顕著になります。

セキュリティ、スケーラビリティ、信頼性

Fortanix Data Security Managerを使用した安全な製造プロセスは、以下の方法でセキュリティに対応しています:

デバイスにプロビジョニングされる鍵は常に暗号化された状態で保持されます。保存時、Fortanix Data Security Managerクラスタ間の送信時、そして使用時のすべてにおいてです。鍵を扱うランタイム暗号化プラグインはIntel SGXエンクレーブ内で実行されており、これにより鍵の機密性と完全性が保護されています。

キー使用に関するポリシーはIntel SGXエンクレーブ内で生成、送信、適用されるため、これらのポリシーの機密性と完全性が保証されます。

すべてのプラグインには、Fortanix Data Security Manager クラスターの証明書に連結された証明書が発行されます。Fortanix Data Security Manager クラスターの証明書は、製造会社のルートCAによって発行されています。この信頼の連鎖は、プラグイン同士が互いに信頼するために使用されます。

プラグインは公開鍵基盤を利用して、プラグイン間でデータを安全に送信します。各プラグインは非対称鍵ペアでインスタンス化され、プラグインが更新されると鍵ペアも再生成されます。プラグインはこれを使って、特定のプラグインだけが復号できるデータを暗号化できます。私たちはこれを利用して、Fortanix Data Security Managerサイトに送信される権限情報や、Fortanix Data Security Manager本部に送られる監査ログを暗号化しています。

Fortanix Data Security Managerはセキュリティに加え、製造者がポリシーを指定する方法においても大きな柔軟性を提供します。ポリシーはコードの形で指定でき、Runtime Encryptionプラグイン内で実行されます。これにより、Intel SGXエンクレーブ内でカスタムコードを実行する仕組みが提供されます。ポリシーには、製造可能なデバイス数の日次制限、キー使用の時間制限、キー使用前の定足数承認の要件などが含まれる場合があります。

また、Fortanix Data Security Managerは、従来のHSMソリューションの制約とされがちなスケールと信頼性の問題にも対応しています。Fortanix Data Security Managerのクラスタは水平スケーラビリティを提供し、需要の急増にも容易に対応可能です。標準的なFortanix Data Security Managerクラスタは高可用性をサポートし、多数のノード障害にも耐性があります。Fortanix Data Security Managerサイトに3つ以上のノードがある場合、ノードが故障してもクラスタは稼働し続け、クラスタ内のノード数が増えるほどその耐障害性も向上します。