フォルクスワーゲン、大規模なデータ損失

2024年12月27日、カオス・コンピューター・クラブ(CCC)[出典]はフォルクスワーゲン(VW)における大規模なデータ損失を公表しました。CCCはオンラインビデオ「We Know Where Your Car is」[出典]でこの情報を公開しました。

データ損失には、以下を含む大量の個人識別情報(PII)データが含まれていました。

- 60万件の利用者データ(ユーザID、氏名、メールアドレス、場合によっては生年月日、携帯電話番号、住所)

- 80万台の自動車のGPS座標を含む9.5テラバイトの遠隔測定データ。これらの大半は10cmの精度。

CCCはGPS座標を分析し、例えばドイツ連邦参事会、軍事防諜局、連邦情報局に勤務する人々を特定することができました。

さらに、弁護士や報道機関を訪れた人物を特定することもでき、これは個人の情報源保護を損なうものです。CCCは、銀行の取締役がどのゴルフクラブを訪れたか、政府高官の食事の準備を担当した特定のケータリング会社はどこか、誰が売春宿を訪れたかを追跡しました。

図1: 車両の遠隔測定データを収集する企業

漏えいしたデータは、2022年12月にセアトから始まり、その後、他のブランドも追って収集されており、フォルクスワーゲンが所有する自動車ブランドであるフォルクスワーゲン、アウディ、セアト、シュコダの全世界データが対象です。これは、複数のデータ保護規制、特に欧州の一般データ保護規則(GDPR)に対する重大な違反です。

幸いにも、そのデータは、悪用しなかったホワイトハッカーによって解析されました。彼女は、自分が何を手に入れたのかを理解し、そのデータをCCCに引き渡しました。CCCは、その調査結果をフォルクスワーゲンに開示し、同社はセキュリティの脆弱性を直ちに修正することができました。影響を受けた個人や組織は、同じセキュリティの脆弱性を悪用するブラックハッカーが先に現れず、このデータが悪用されないことを願うしかありません。

なぜフォルクスワーゲンがこれほど膨大な量のデータを収集したのかは不明ですが、善意でデータを収集した可能性も考えられます。例えば、バッテリー管理の改善や、VW Fleetインターフェースを通じてユーザに役立つ情報を提供するためなどです。[出典]

ハッキングはどのように行われたのか

フォルクスワーゲンは、自社ブランドの電気部品に同じ車両プラットフォームを使用しており、顧客に同じ接続サービスを提供しています。これが、ハッカーがこれらのフォルクスワーゲンブランドすべての情報を取得できた理由です。攻撃の正確な手順は明らかにされていませんが、おそらく次のような手順で実行されたと思われます。

- ハッカーは、例えばSubfinder を使用して、組織のサブドメインを検索

- ハッカーは、例えばGobuster を使用して、一般的なディレクトリ名を使用して、見つかったサブドメイン内のディレクトリを検索

- ハッカーは、ヒープダンプを含むウェブアプリケーションの Spring ディレクトリを発見

- ハッカーは、ヒープダンプを分析することで、API エンドポイント、AWS 資格情報、IdP 資格情報を発見この情報は、ヒープダンプ内にプレーンテキストとして格納されていた。

- この情報を使用して、ハッカーはクラウドサービスからすべての暗号化されていない遠隔測定データをダウンロードし、ユーザになりすましてそのユーザのデータを取得

フォルクスワーゲンは何をを間違ったのか。

この開示を受けて、CCCはフォルクスワーゲンが特定のデータを保護するために以下のこれらの過ちを犯していたことを検出することができました。

- フォルクスワーゲンは、おそらく必要のないデータを大量に収集していた。

- GPSデータは、一般利用規約に記載されているように短縮されていなかった。

- ウェブアプリケーションのスプリング構成が誤って設定されていた。

- 一部のディレクトリはパスワードで保護されていなかった。

- 一部のパスワードは変更されていたが、古いパスワードは無効化されていなかった。

- データは暗号化されていなかった。

最後の指摘に関して、CCCがプレゼンテーションの最後に述べているように、最も致命的なミスは、データの保護を要求する「プライバシー・バイ・デザイン」の原則に従わなかったことです。[出典]

これは通常、データの暗号化によって実現されます。データを暗号化することは、最後の防御策です。データを適切に暗号化しておけば、万が一データ漏えい洩が発生した場合でも、データは保護されます。

偶然にも、CCCがフォルクスワーゲンのデータ漏えい洩を公表する数週間前に、私はブログ「You Forgot to Lock Your Chest(チェストをロックし忘れていませんか)」でまさにそのことを指摘していました。

フォルクスワーゲンに予想される影響

この開示に基づけば、フォルクスワーゲンはおそらく重大な違法行為に問われる可能性があります。

- フォルクスワーゲン独自の一般規約。

- PIIデータの暗号化を要求するGDPR第32条[出典]。

- GDPR第9条[出典]は、政治的見解や宗教的信条のような特別なPIIデータの収集を禁止している。このデータはGPSデータから得られる可能性があり、政党事務所や教会の近くに駐車していることが明らかになる。

- フォルクスワーゲン車は世界中で運用されているため、EU以外の国のプライバシー規制。

では、このデータ損失によってフォルクスワーゲンはどのような影響を受けるのでしょうか?このブログでは、GDPRはおそらく世界で最も厳しいプライバシー保護規制であるため、EU全体の懸念に焦点を当てます。ここEUにおいて、フォルクスワーゲンが直面する可能性が高いのは以下のようなことです。

- GDPR第34条[出典]で要求されているように、データ侵害の影響を受けるすべての人(少なくとも60万人)に通知する必要性。

- GDPR第83条[出典]で定義されている、PIIデータの紛失に対する莫大な罰金。この条文によると、罰金は「前会計年度の全世界の売上高の最大2%」。年度のフォルクスワーゲンの世界売上高は3223億ユーロ[出典]。ざっと計算すると、64億ユーロ。

- 見込み客がフォルクスワーゲン車の購入を控える可能性があるため、販売台数の減少につながるかもしれない大きな評判の損失。

- 影響を受けた人々による集団訴訟。その結果は不明。

データ損失はどのしたら防ぐことができたか

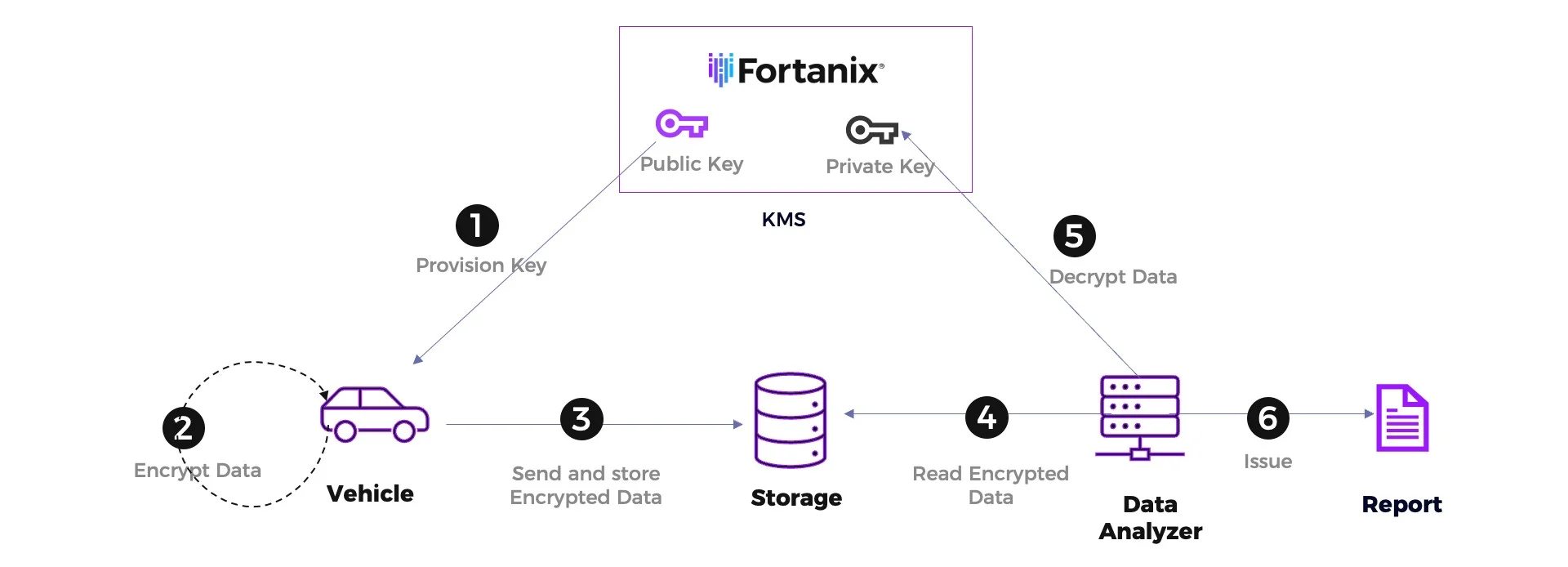

前章「フォルクスワーゲンはどのようなことを間違ったのでしょうか。」では、フォルクスワーゲンが攻撃を防ぐためにできたはずのことが数多く明らかにされています。しかし、フォルクスワーゲンが実施し損ねた最も重要なアプローチは、プライバシー・バイ・デザインです。もしデータの厳格な暗号化を実施し、暗号化鍵への適切なアクセス管理をしていれば、このようなデータ漏洩は起きなかったでしょう。もちろん、私たちはフォルクスワーゲンのソフトウェアのアーキテクチャーを知りませんが、図2に描かれているような設計であれば、攻撃を防ぐことができたと推測できます。

図2: 安全な遠隔測定データの設計

この図は、データを保護するための非対称暗号化方式を示しています。理想的にはハイブリッド暗号化ですが、この図では簡略化のため、対称暗号化に関する技術的な詳細は省略しています。

秘密鍵と公開鍵で構成される非対称鍵ペアは、データセキュリティマネージャ(DSM)のような鍵管理システム(KMS)内で生成・管理されます。プロセスの手順は以下の通りです。

- KMSは公開鍵を車両に提供します。最初は車両の製造中に行われる。後に現場で、OTA(Over-the-Air)アップデートとして行われることもある。公開鍵はセキュリティとは無関係であり、一般に共有されても問題ない。

- 車両は収集した遠隔測定データを公開鍵で暗号化。

- 車両は暗号化されたデータを製造メーカのストレージシステムに送信。

- データ分析者がデータを分析したいときに、ストレージから暗号化された遠隔測定データを読み取る。

- データ分析者は、HSM のセキュアな境界内で保護されている秘密鍵でデータを復号化するよう HSM に依頼。

- データ分析者は平文データの分析を実行し、レポートを発行。分析後、平文データは削除。

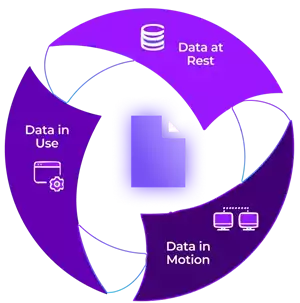

このプロセスに従えば、復号された遠隔測定データは、データ分析装置内でのみ利用可能になります。その結果、保存中のデータと転送中のデータはすでに保護されているため、使用中のデータ保護が実装されることになります。秘密鍵へのアクセスは、役割ベースアクセス制御(RBAC)と定足数ポリシーによる 二重制御を実装することで、ゼロトラストアーキテクチャを実現することができます。

セキュリティをさらに強化するために、このソリューションにランタイム暗号化を利用することで、使用中のデータを保護するソリューションを強化することが可能です。その場合は、前のリストのステップ5と6が変更されます。これにより、データが平文で利用可能になることはありません。機密データは、Fortanixコンフィデンシャルコンピューティングマネージャ(CCM) が提供するセキュアなエンクレーブで実行されます。

図3: 保存中、転送中、使用中のデータの保護

フォルクスワーゲンデータ損失に関する結論

フォルクスワーゲンが個人情報データの収集と保護に関していくつかの過ちを犯したことは明らかです。しかし、GDPRが要求するように、プライバシー・バイ・デザインの厳格なアプローチを実施していれば、このようなデータ損失は起きなかったでしょう。

Fortanixは可能な限りすべてのPIIデータを暗号化することを強く推奨し、それを実施するために必要なソリューションも提供しています。

詳細については、Fortanixまでお問い合わせください。